AI 기반 서비스의 모든 상호작용을 감사 가능한 증적으로 남기는 실제 설계·연동 가이드(아키텍처, 로그 스키마, SIEM 연동, 보존 정책 포함).

- 오늘의 AI 기술 인사이트 핵심 포인트 3가지: AI 호출·응답을 증적로깅으로 전환해 SOC2 요구사항을 실무에서 충족시키는 방법

- 핵심 항목: 어떤 로그(프롬프트, 모델ID, 응답 해시, 토큰 사용량 등)를 어떻게 캡처·무결성 보장할지

- 실무 체크리스트: 아키텍처 패턴, 비용 비교, SIEM 룰과 감사 준비 흐름

매일 엑셀 반복 작업에 시달리던 실무자 A씨와 AI 서비스 도입을 고민하던 기획자 B씨의 상황을 중심으로, 인공지능 인사이트 에디토리얼 팀의 분석 결과를 바탕으로 SOC2 감사에서 요구하는 ‘증적(증거) 로그’를 자동화해 전사 운영에 연결하는 실전 가이드를 제공한다. 이 글은 아키텍처 설계, 로그 스키마, 저장·무결성·보존 전략, SIEM/알림 연동, 비용 대비 효율을 모두 포함한다.

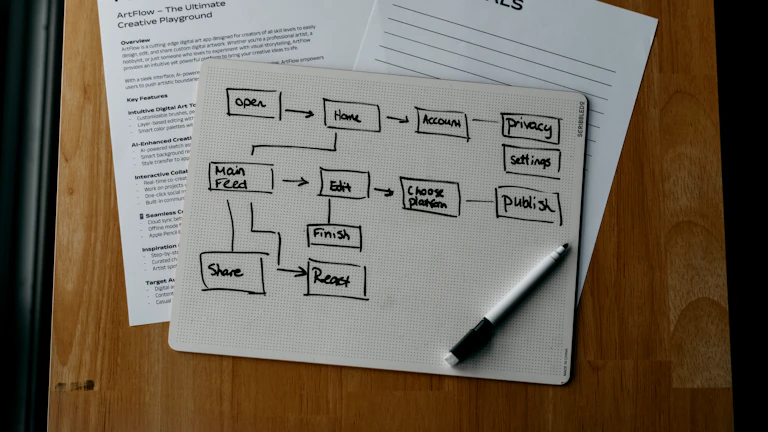

SOC2 AI 증적 자동화: 실무자 A씨의 도입 시나리오와 단계

실무자 A씨는 고객 질의에 대해 자체 앱에서 LLM을 호출한다. 문제는 ‘어떤 프롬프트가 언제 누구에 의해, 어떤 모델·버전으로 호출되었는지’를 증적로 남기지 못해 SOC2 감사를 통과하기 어렵다는 점이었다. 목표는 호출부터 응답 보존까지 자동화된 ‘증적 파이프라인’을 구성하는 것이다.

구체적 단계 요약:

- 로그 포인트 결정: 요청ID, 사용자ID(익명화 규칙 포함), 프롬프트·메타데이터, 모델·버전, 토큰 사용량, 응답 해시(또는 요약), 타임스탬프, 처리 latency, 에러/경고 코드

- 실시간 캡처 레이어: 애플리케이션 미들웨어(예: API 게이트웨이) 또는 프록시 서비스에서 모든 AI 호출을 후킹하여 로그 송출

- 무결성 확보: 이벤트에 대한 해시 및 서명(예: HMAC 또는 KMS 기반 서명)을 저장하고 변경 불가능한 버킷 또는 WORM(Write Once Read Many) 스토리지로 보관

- 집계·분석: SIEM이나 로그 분석 플랫폼으로 전송해 상관관계·탐지 룰 적용

- 보존·삭제 정책 적용: SOC2 정책에 맞춰 보존 기간과 삭제(또는 익명화) 절차 문서화

로그 캡처 레이어 설계 포인트 (핵심 키워드: AI 로그, 증적 자동화)

인공지능 인사이드 환경에서는 애플리케이션 레벨에서 직접 로그를 남기는 것보다, 호출을 일관되게 가로채는 미들웨어(프록시/라이브러리 래퍼)를 두는 것이 안전하다. 이유는 SDK별·모듈별 누락을 방지하고 중앙에서 스키마를 강제 적용할 수 있기 때문이다.

권장 구현 방법:

- 프록시 패턴: 모든 LLM API 호출을 내부 API 게이트웨이(또는 서비스 프록시)를 통해 라우팅

- 이벤트 스키마 강제화: JSON 스키마로 필수 필드(요청ID, 모델ID, 프롬프트ID, tenantID, timestamp, responseHash 등)를 선언

- 비동기 전송: 로그는 기본적으로 비동기 스트리밍(예: Kafka, Pub/Sub)으로 전송해 애플리케이션 성능 영향 최소화

- KMS 기반 서명: 로그 이벤트별 해시 및 KMS 서명을 추가해 무결성 증빙

💡 인공지능 인사이드 팁: 민감 데이터(PII)가 포함된 프롬프트는 애플리케이션 레벨에서 토큰화/마스킹 후 저장하고, 원본은 별도 암호화된 보관소(예: 고객 동의 기반 WORM 버킷)에만 저장해 감사 시점에만 복호화하는 절차를 마련하라.

AI 툴 성능/가격 비교표 — 중소 SaaS 관점(예상치)

| 도구 | 주요 장점 | 주요 단점 | 중소기업 예상 월비용 |

|---|---|---|---|

| Elasticsearch + Filebeat | 오픈소스·자체 호스팅 가능, 강력한 검색 | 운영 비용(스케일링)·관리 부담 | 약 $500–$2,000 |

| Splunk | 강력한 SIEM 연계·보안 룰, 엔터프라이즈 지원 | 로그량 기반 고비용 | 약 $2,000–$10,000+ |

| Datadog 로그 | 메트릭/트레이스와 통합, 클라우드 네이티브 | 가격 복잡성, 장기 보존 비용 | 약 $700–$3,000 |

| S3(아카이브) + Athena(조회) | 저비용 장기 보존, 비용 예측 가능 | 실시간 분석에는 부적합(지연 존재) | 약 $50–$500 |

증적 무결성·보존 정책에서 흔히 빠지는 항목들 (SOC2 관점)

- 변경 이력(누가, 언제, 어떤 이유로 변경했는지)에 대한 서명·감사 로그 미비

- 프롬프트·응답의 원본/요약본 관리 기준 부재 — 감사 시 원본 재생성 불가

- 키 관리(KMS) 및 비밀관리의 접근 통제와 로테이션 정책 부재

- 테넌트별 분리(행 수준 ACL)나 검색 격리가 없어 타 테넌트 데이터 노출 위험

💡 인공지능 인사이드 팁: 감사 대비를 위해 ‘무결성 해시(예: SHA-256) + KMS 서명’ 조합을 이벤트 단위로 저장하고, 해시 체인을 주기적으로 블록체인·타임스탬프 서비스(선택 사항)에 등록하면 위변조 의심을 신속히 배제할 수 있다.

실무 연동 체크리스트 — 10분 안에 점검해야 할 항목

- 로그 스키마 정의: 필수 필드(요청ID, 사용자ID, tenantID, timestamp, modelID, promptHash, responseHash, tokensUsed, latency, errorCode)

- 프록시/미들웨어 적용으로 모든 호출 강제 라우팅

- 비동기 로그 파이프라인 구성: Kafka/Cloud PubSub → 처리(ETL) → SIEM/데이터레이크

- 무결성 전략: 이벤트 해시 + KMS 서명, 주기적 검증 작업

- 보존 정책: 보존 기간, 익명화/삭제 절차, 복구·증빙 플로우 문서화

- SIEM 룰: 고빈도 오류, 모델 버전 변경, 토큰 급증, 응답 지연 임계치 알림

- 테넌트 격리·권한: 검색·대시보드 접근 제어

- 감사 준비: 샘플 증적(대표 요청 3건)과 복원 시연 준비

실제 SIEM 룰 예시(의사 코드):

index="ai_logs" | where modelID="gpt-4" and errorCode!="null" | stats count by errorCode, tenantID

도입 전 기획자가 가장 많이 묻는 5가지

- Q1: 어떤 필드를 반드시 저장해야 하나?

- A: 요청ID, 사용자/테넌트ID(익명화 규칙 포함), 모델ID/버전, 프롬프트 해시, 응답 해시(또는 요약), 토큰 사용량, 타임스탬프, latency, 에러코드, 호출자 IP(필요 시).

- Q2: 응답 자체(원문)를 모두 저장해야 하나?

- A: 개인정보가 포함된다면 원문 저장은 최소화하고, 원본은 암호화된 별도 보관소에 보관 후 접근·복구 절차를 엄격히 제한하는 방식을 권장.

- Q3: 무결성 증빙은 어떻게 하나?

- A: 각 이벤트에 대해 해시를 생성하고 KMS 서명을 추가. 주기적으로 랜덤 샘플을 검증해 SHA-256 해시 일치 여부를 확인.

- Q4: 실시간 알람 필요 항목은?

- A: 모델 버전 불일치, 토큰 급증(비정상 비용 징후), 응답 오류율 증가, 민감정보 노출 감지(자동 마스킹 룰 위반).

- Q5: SOC2 심사 때 어떤 증적을 제시해야 하나?

- A: 정책 문서(로그 보존·삭제), 시스템 다이어그램, 샘플 로그 추출본(원본·서명 포함), 무결성 검증 절차 문서, 변경 관리 로그 등.

전문가 제언 — 배포 전 필수 사전 검증(테스트 리스트)

- 회귀 테스트: 프록시 적용 전후 동일 호출에 대해 로그 누락이 없는지 비교

- 성능 영향 측정: P95/P99 latency 차이를 측정하고 타임아웃 임계치 조정

- 무결성 점검 자동화: 매일 샘플 이벤트 해시 검증 작업 스케줄링

- 감사 재현 시나리오 준비: 임의 시점의 요청을 재구성해 감사자에게 재현 가능한 증적 제공

- 비용 절감 팁: 실시간 인덱싱은 핵심 항목만, 장기 보관은 저비용 오브젝트 스토리지 사용