API 키·임베딩이 외부 노출됐을 때의 즉시 대응 루트와 포렌식 체크포인트, 복구 우선순위를 실무 관점에서 정리한 단계별 체크리스트.

구축 전 3분 체크리스트

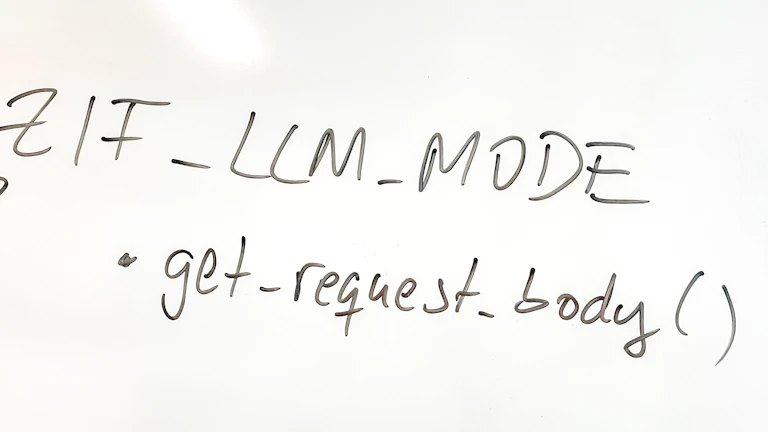

인공지능 인사이트 에디토리얼 팀의 분석 결과, LLM 연동 환경에서 발생하는 사고는 대체로 API 키 노출, 임베딩(벡터) 데이터 유출, 그리고 권한 과다설정으로 분류된다. 각 유형별로 탐지·격리·복구 우선순위가 달라진다.

매일 엑셀 반복 작업에 시달리던 실무자 A씨는 사내 자동화 스크립트에 하드코딩된 API 키를 사용했다. 어느 날 외부 개발자 저장소에 노출된 사실이 발견됐다. 후속 조사에서 임계 민감 데이터가 포함된 임베딩 일부가 공개된 정황도 확인됐다.

이 글은 실무자(개발자·보안팀·제품기획자)가 즉시 적용할 수 있는 목록을 우선순위와 함께 제공한다. 기준은 탐지 속도, 잠재 손실(데이터·금전), 재발 방지 난이도로 정했다.

사례 분석 — API 키 노출 실무 케이스

사례: 내부 CI 파이프라인 로그에 테스트용 API 키가 남아 Git 저장소에 푸시됨. 공격자는 해당 키로 과금 요청을 발생시켜 비용 피해가 발생했다. 탐지 후 1시간 내에 이상 트래픽을 식별했으나, 키 회수와 시스템 전반의 키 교체에 24시간이 소요됐다.

- 탐지 경로: 비용 알림(이상 청구) → 트래픽 패턴 분석 → 키 사용 IP/엔드포인트 역추적

- 초기 대응: 키 즉시 폐기, 동일 스코프의 모든 키 교체, 관련 서비스 임시 차단

- 포렌식 포인트: 키 발급 로그, 호출자 IP/토큰 서명, 호출 페이로드 샘플(임베딩 포함)

데이터 비교표 — 유출 유형별 영향 및 권장 대응 시간

| 유출 유형 | 잠재 손실(예시) | 권장 초기 대응 시간 | 우선 복구 작업 |

|---|---|---|---|

| API 키(하드코딩/레포 노출) | 무단 과금, 서비스 남용 | 즉시(0–1시간) | 키 폐기, 발급·교체, 청구 모니터링 |

| 임베딩(벡터) 데이터 유출 | 영업비밀/개인정보 노출 가능 | 우선(1–24시간) | 데이터 소스 식별, 노출 범위 격리, 재임베딩 |

| 권한 과다 설정(서비스 계정) | 내부 데이터 접근 확대 | 즉시(0–4시간) | 권한 최소화, 감사로그 확보 |

💡 인공지능 인사이드 팁: 키 노출 의심 시 즉시 키를 비활성화하고, 최소 권한 원칙에 따라 새 키를 발급하라. 회수 전까지의 호출 로그는 별도 안전 저장소에 보관해 포렌식 근거로 확보해야 한다.

테스트 중 발견된 주의사항

- 시크릿 관리 미비: 환경변수·CI 로그·에러 리포트에 키가 남는 사례 빈번. 시크릿 마스킹 정책 필요.

- 임베딩 재사용 위험: 민감 문서로부터 생성된 임베딩을 다른 목적에 재사용하면 노출 시 영향 범위가 확대된다.

- 권한 경계 불명확: 서비스 계정별 최소 권한 부여와 용도별 키 분리(읽기 전용 vs 쓰기 가능)를 적용하지 않으면 복구 비용이 증가함.

- 모니터링 공백: 호출량·비용 이상 징후를 사전 알림으로 설정하지 않으면 탐지 지연 발생.

전문가 제언 — 단계별 포렌식·복구 체크리스트

인공지능 인사이트 에디토리얼 팀의 권고 절차는 다음과 같다. 우선순위는 ‘탐지 → 격리 → 증거 확보 → 복구 → 재발 방지’다.

- 탐지: 비용 알림, 비정상 트래픽 패턴, 비허가 리전/호스트 호출 탐지 룰 빠르게 적용.

- 격리: 의심 키/계정 즉시 비활성화. 임베딩 데이터의 경우 해당 데이터셋 접근권한을 잠시 차단.

- 증거 확보: 호출 로그(타임스탬프, IP, 페이로드 샘플), API 발급·사용 기록, 저장소 커밋 로그 확보. 증거 무결성 위해 원본 로그는 변경하지 말 것.

- 복구: 키 교체 및 회수, 재임베딩(민감 데이터 필터링 후), 외부 노출된 임베딩에 대한 전수 검사 및 재생성 계획 수립.

- 재발 방지: 시크릿 관리자(예: HashiCorp Vault, AWS Secrets Manager) 도입, CI/CD 시크릿 검출 파이프라인, 키 자동 만료 정책 적용.

| 항목 | 도입 전(현행) | 도입 후(권장) |

|---|---|---|

| 시크릿 보관 | 하드코딩·환경변수 | 중앙화 시크릿 매니저, 접근 로그 |

| 임베딩 관리 | 원시 저장소에 보관 | 암호화 저장, 접근 제어, 태깅 |

| 모니터링 | 기본 비용 알림 | 행동 기반 이상탐지·알림, 자동 차단 룰 |

복구 후 감사 및 보고서 작성 체크포인트

- 복구 로그 요약: 사건 발생 시점부터 회수 시점까지의 타임라인을 작성하라.

- 영향 범위 산정: 노출된 임베딩 연관 문서 식별 및 민감도 분류.

- 재발 방지 조치 기록: 변경된 정책·스크립트·키 발급 매뉴얼을 문서화.

- 비용 산정: 무단 호출로 인한 비용 및 복구 인력 비용을 분리해 보고.

🔒 사내 RAG 챗봇 구축 체크리스트

🔒 SaaS에 GPT·제미니 API 통합 실전