엔터프라이즈 환경에서 SAML과 OIDC를 안전하게 설계·연동하고 운영까지 연결하는 실무 체크리스트, 주요 오류와 해결법을 사례 중심으로 정리.

본 문서는 대규모 조직에서 SSO(싱글사인온)와 ID 통합을 추진하는 보안·플랫폼·인프라 담당자를 위해, SAML과 OIDC의 차이·혼용 전략·설계 패턴·운영·트러블슈팅을 실무 관점에서 정리한 가이드다. 조직 구조, SaaS 연동 현황, 운영 인프라에 따라 적용 방식이 달라지는 만큼 구현·테스트·운영으로 이어지는 단계별 체크리스트를 우선 제공한다.

- 핵심 1: SAML은 엔터프라이즈 레거시·복잡한 속성 매핑에 유리, OIDC는 현대적 API·모바일 중심의 토큰 기반 인증에 적합

- 핵심 2: 혼용 환경은 메타데이터·인증 흐름 문서화와 인증서 자동 교체(rollover)가 관건

- 핵심 3: 운영 단계에서는 모니터링(성공률, 토큰 오류), JWK 갱신, SCIM 기반 프로비저닝 연계가 장애 예방에 결정적

현장 적용 사례 — SAML·OIDC 혼용으로 사내 SSO 전환한 실무자 A씨 이야기

매일 엑셀 반복 작업에 시달리던 실무자 A씨는 SSO 도입 전 매번 다른 SaaS에 로그인하고 비밀번호를 재설정하느라 시간을 잃었다. 보안팀은 레거시 HR 시스템·AD 동기화, 외부 CRM·메일서비스 등 다양한 어플리케이션을 단일화하려 했고, 그 결과 SAML 기반의 사내 IDP(Identity Provider)와 신규 API형 서비스용 OIDC 클라이언트를 병행하는 전략이 채택되었다.

사례 요약: 기존 AD(또는 LDAP)+SAML 기반의 사내 포털을 유지하면서, 모바일 앱과 외부 API는 OIDC로 연동. 핵심 포인트는 메타데이터 교환 자동화와 인증서 롤오버 계획이었다. 개발팀과 보안팀 간에 토큰 수명, 리프레시 정책, 클레임 명세를 합의하고, SSO 실패 시 페일오버 경로(예: 임시 비밀번호 발급 프로세스)를 만들었다.

실무에서 자주 발생한 문제:

- 메타데이터 버전 불일치로 ACS(Assertion Consumer Service) URL이 틀리게 등록된 경우

- 인증서 만료로 인해 SAML 응답 서명 검증 실패 발생

- OIDC에서는 Redirect URI 미등록 혹은 PKCE 미구현으로 인한 인증 실패

💡 인공지능 인사이드 팁: 초기 테스트 환경에서 실제 메타데이터(메타데이터 XML / OIDC discovery JSON)를 자동화된 스크립트로 주고받아 등록 프로세스를 검증하면 운영 환경에서 발생하는 ‘수작업 등록 오류’를 크게 줄일 수 있다.

비교로 보는 선택 기준 — IDP/솔루션별 SAML·OIDC 지원과 비용(예시)

솔루션을 선택할 때는 지원 프로토콜 외에 배포 모델(클라우드 vs 온프레미스), 사용자 프로비저닝(SCIM), 커스터마이징 가능성, 감사 로그·SIEM 연동 기능을 종합적으로 봐야 한다. 아래 표는 엔터프라이즈에서 자주 검토하는 솔루션의 특징을 예시로 비교한 것이다(비용은 범위 표기).

| 솔루션 | SAML 지원 | OIDC 지원 | 배포 유형 | 예상 연간 비용(예시) | 주요 장점 |

|---|---|---|---|---|---|

| Azure AD (Microsoft Entra) | 완전 지원 | 완전 지원 | 클라우드/하이브리드 | 중·대기업 범위 (라이선스 기반) | Microsoft 365·Windows 통합, 엔터프라이즈 SLAs |

| Okta | 완전 지원 | 완전 지원 | 클라우드 | 중·대기업 범위 (사용자/앱당 과금) | 풍부한 SaaS 통합·개발자 친화 API |

| Keycloak | 완전 지원 | 완전 지원 | 온프레미스/클라우드 | 오픈소스(운영 인력 비용 별도) | 높은 커스터마이징·자체 호스팅 가능 |

| Auth0 | 지원 | 완전 지원 | 클라우드 | 중소~대기업 요금제(사용량 기반) | 개발자 툴링·확장성 우수 |

참고 공식 문서:

운영 리스크 체크리스트 — SAML·OIDC 연동 시 반드시 확인할 기술 항목

운영 안정성을 확보하려면 다음 항목을 체크리스트로 자동화 및 문서화해야 한다.

- 메타데이터/디스커버리 자동 동기화: SAML 메타데이터 XML과 OIDC .well-known/openid-configuration 주기적 생검

- 인증서·키 롤오버 정책: JWKs 자동 갱신, SAML 서명용 인증서 만료 알림 및 교체 프로세스

- 토큰 수명·리프레시 정책 합의: 액세스 토큰/리프레시 토큰 만료시간과 비상 재인증 정책

- 클레임/어트리뷰트 매핑 검증: 서비스별 필수 클레임(예: email, sub, groups) 일관성 확인

- 프로비저닝 연동: SCIM 기반 생성/비활성화 프로세스(휴직/퇴사 시 계정 해제 자동화)

- 모니터링·경보: 실패율, latency, 인증서 오류, 토큰 서명 실패 등을 SIEM/알림으로 연결

- 백업·롤백 플랜: 설정 변경 전 스냅샷, 메타데이터 이전 버전 보관

💡 인공지능 인사이드 팁: 초기 배포에서는 실사용자 5%씩 단계적 롤아웃(카나리) + 자동화된 모니터링을 통해 인증 실패 케이스 로그를 24시간 내 분류하면 대규모 장애 확산을 막을 수 있다.

전문가 제언 — 엔터프라이즈 SAML·OIDC 전략 설계의 우선순위

인공지능 인사이트 에디토리얼 팀의 분석 결과, 다음 우선순위로 설계를 권장한다.

- 1순위: 정책(보안·토큰), 2순위: 개발(클라이언트·리디렉션), 3순위: 운영(모니터링·프로비저닝)

- 혼용 전략: 레거시 SaaS/온프레 앱은 SAML, 모바일/SPA/API 중심 서비스는 OIDC로 분리하되 공통 ID 레이어는 동일하게 유지

- 관찰가능성: 인증 흐름의 각 단계(Identify → Auth → Token Issue → Token Validation)를 로그·메트릭으로 계측

구체적인 구현 체크리스트(핵심 항목):

- 메타데이터 교환: SAML EntityID, ACS URL, SP/IDP의 인증서(퍼블릭 키) 교환

- 보안: SAML 응답 서명 검증 및 암호화 옵션 검토, OIDC는 ID Token 서명(alg) 검증과 nonce/PKCE 적용

- 사용자 매핑: 이메일/사번/UUID 기반 정규화, 그룹 정보는 LDAP/AD→claims 동기화

- 테스트 시나리오: 정상 인증, 만료 토큰, 잘못된 서명, 리다이렉트 URI 변조 케이스 포함

구체적 연동 절차(개발팀·인프라팀 디버깅 포인트)

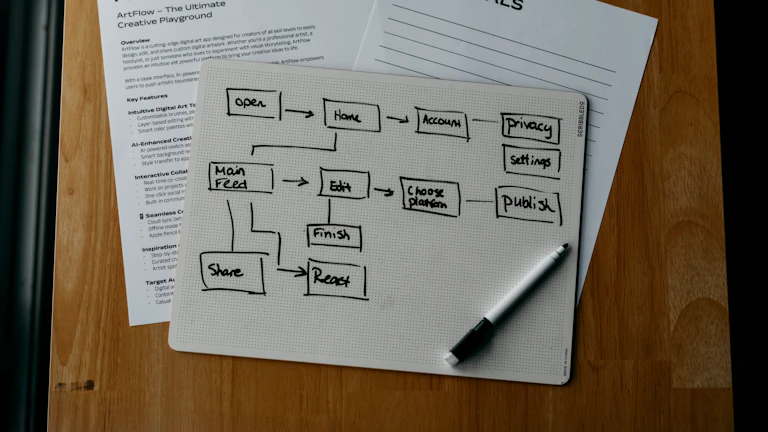

간단한 SAML 연동 흐름: SP에서 인증 요청 → IDP 로그인 페이지 → 인증 후 SAML Assertion 발급 → SP의 ACS에서 Assertion 검증 → 세션 생성.

OIDC 연동 흐름(Authorization Code + PKCE 권장): 클라이언트 → /authorize → 사용자 인증 및 동의 → /token에서 코드 교환(리프레시 토큰 포함) → ID 토큰 검증 → API 호출 시 액세스 토큰 사용.

디버깅 팁:

- SAML: Assertion의 Audience, NameID 포맷, Conditions(유효기간), Signature 위치(Assertion 전체 또는 Response 서명) 확인

- OIDC: .well-known/openid-configuration의 issuer와 ID 토큰의 iss 값 일치 여부, aud(클라이언트 ID) 검증, nonce 확인

- 네트워크: Redirect URI가 HTTPS인지, 프록시/LB에서 헤더가 변경되는지(Host, X-Forwarded-Proto) 확인

관련 공식·권위 문서(추가 참조):

긴급 장애 대응 템플릿 — 인증 장애 시 우선 수행 항목

인증 장애는 비즈니스 서비스를 마비시키므로 사전 준비와 문서화가 중요하다. 아래 절차를 운영 플레이북에 포함시켜 즉시 실행할 수 있도록 한다.

- 서비스 영향 범위 판단: 어떤 고객·서비스가 영향을 받는지 식별

- 로그 확보: IDP 및 SP 로그(시간 동기화 포함) 수집

- 메타데이터/인증서 만료 검사: 인증서(SAML) 또는 JWKs(키) 만료 여부 확인

- 임시 우회: 비상용 타사 인증(예: 임시 SAML SP 연결 또는 일시적 로컬 계정 허용) 적용

- 원인 분석 및 복구: 설정 롤백 또는 키 재배포 후 재검증

운영 자동화 권장사항: 인증서 만료 30일 전 알림, JWKs 자동 갱신 스케줄, SCIM 실패율 모니터링 알람 설정. 또한 변경 시점에 대한 감사 로그와 롤백 스크립트를 함께 관리할 것.

마이그레이션 및 테스트 체크포인트 — 단계별 실무 플랜

마이그레이션 단계별 권장 플랜(요약):

- 1단계(분석): 연결 서비스 목록화, 프로토콜 요구사항, 필드 매핑 정의

- 2단계(테스트): 테스트 IDP/테스트 SP로 기능 검증, 자동화된 테스트 시나리오 작성

- 3단계(단계적 배포): 카나리 롤아웃(5%→25%→50%→100%) 및 단계별 리포팅

- 4단계(운영): 모니터링, 프로비저닝, 주기적 검토(분기별 메타데이터 확인)

추가 리소스 및 참조 링크: